Authentication와 Authorization의 차이를 묻는 문제다. 정보시스템 보안 기출에서 따온 것으로 보인다. Authentication은 연결을 요청하는 사용자가 정당한 사용자인지 확인하는 과정 즉 인증이고, Authorization은 인증된 사용자에게 그에 합당한 권한을 부여하는 과정 즉 인가를 말한다. 그래서 답은 ②

위험 수용은 존재하는 위험에 따른 디메리트를 감수하는 것을 의미한다. 사업을 하는데 있어 위험 관리는 필수이지만 위험을 제로로 만들 수는 없다. 그래서 조직이 감당 가능한 위험을 수용한다.

위험 감소는 실행 가능한 대책을 통해 조직의 위험을 줄이는 일을 말한다. 예를 들어 재해에 대비하여 DB 서버의 백업본을 만든다던지, 재난 복구 계획을 세운다던지 등.

위험 전가는 외부와 위험을 공동으로 부담하는 것이다. 대개의 경우 위험 전가에는 비용이 소모된다. 예를 들어 사고에 대한 손해 보험을 드는 일, 보안 컨설팅 업체에 진단과 보증을 받는 행위 등이 모두 위험 전가에 해당된다.

위험 회피는 위의 모든 방법을 동원해도 위험이 임계치 이하로 감소하지 않는 경우 수행할 수 있는 마지막 방법으로서, 해당 위험이 생길 수 있는 일들을 포기하는 것이다.

문제에서는 외부와 연계를 고려하지 않고 위험을 감수하는 방식이라고 했으므로 ㄱ, ㄴ이 정답. ①

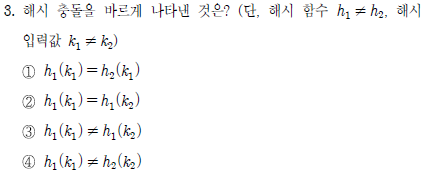

해시 충돌이란, 같은 해시 함수에 대해 다른 입력값을 넣었을 때, 같은 출력이 나오는 것을 말한다. 따라서 답은 ②

① MAC은 평문을 주어진 키로 MAC 값을 생성한 다음, 평문과 붙여서 수신자에게 보내서 MAC 값의 일치 여부를 확인하는 알고리즘이다. 그렇다면 송수신자가 가진 키가 같아야 MAC 값을 대조할 수 있다.

② MAC 길이와 메시지의 길이는 일체의 관련이 없다③ MAC 값은 메시지와 같이 수신자에게 전달된다.

④ 공유 비밀키는 유출되지 않는 한 송수신자만이 가지고 있는 키이므로 해당 키로 MAC 값의 일치 여부를 확인했다면 송신자로부터 해당 메시지가 전송된 것임을 확인할 수 있다.

chmod는 해당 파일의 접근 권한을 변경하는 명령어다. file1 파일의 접근 권한을 2755로 변경하라는 뜻인데, 2755는 2/755로 나눠서 볼 수 있다. 앞의 '2'는 특수 권한을 뜻하고, 755는 일반 접근 권한을 뜻한다. 755는 rwx-r-xr-x인 것은 자명한 사실이고 특수 권한에 대한 설명을 해본다.

4 : SetUID - SetUID는 파일이 실행되는 동안만 파일의 소유자 권한을 획득할 수 있다. Race condition 공격에 악용

2 : SetGID - SetGID는 파일을 생성하면 생성자의 그룹과는 관계 없이 디렉터리의 소유 그룹 권한으로 들어간다.

1 : StickyBit - 특정 디렉터리를 누구나 자유롭게 사용할 수 있도록 만듬

어쨌거나 정답은 파일에 대한 접근 권한이기 때문에 '-', rwxr-xr-x에 SetGID가 설정됐기 때문에 rwxr-sr-x가 맞다. 따라서 정답은 ③

내 기억으론 AES의 복호화 과정을 묻는 첫 번째 문제다. 그동안 AES 암호화만 문제에 나왔을 뿐 복호화 과정을 묻는 문제는 나오지 않았다. 그래도 AES 복호화도 블록 암호 모드 외울 때와 마찬가지로 실행된 순서를 반대로만 하면 되기 때문에 침착했다면 풀 수는 있는 문제였다.

AES 암호 알고리즘은 AddRoundKey-SubstituteBytes-ShiftRows-Mixcolumns-AddRoundKey-... 이 순서대로 진행된다. 주의할 점은 첫 라운드 시작 전에 AddRoundKey가 수행된 다음 SubstituteBytes-ShiftRows-...의 과정이 진행된다는 점이다. 그리고 마지막 라운드에서 SubstituteBytes-ShiftRows-AddRoundKey로 암호화가 마무리된다. 그래서 복호화의 순서는 AddRoundKey-(Inv)ShiftRows-(Inv)SubstituteBytes 의 순서로 진행된다. 각 라운드마다 들어가는 키도 당연히 반대로 들어간다. 즉, 마지막 라운드에서 들어갔던 키는 복호화의 맨 첫 번째 라운드에 들어간다.

여러 DoS 공격에 대한 방어 대책을 묻는 질문이다. 각 공격의 원리를 정확하게 파악하고 있으면 풀 수 있는 문제다.

① Smurf 공격은 ICMP 프로토콜을 이용한 broadcasting 공격이다. ICMP를 이용한다는건 ping 명령어를 이용하기 때문이다. ping 명령어는 ICMP type 8 echo request 패킷을 목표 시스템에 보내고, 목표 시스템은 type 8 echo reply 패킷을 보냄으로써 연결을 확인하는 명령어다. 공격자는 출발 주소를 대상 시스템 IP 주소로 위장하여 네트워크 내 모든 시스템에 ping 명령어를 broadcasting한다. 하지만 일반적으로 broadcasting은 잘 쓰이지 않는 형태의 통신이기 때문에 broadcast만 차단해도 어느 정도 해결할 수 있다.

② Land 공격은 출발지와 목적지의 IP 주소를 같게 만들어 루프를 유도하는 공격 기법이다. 꽤 강력한 공격이지만 애초에 출발 IP 주소와 목적 IP 주소가 같은 것은 일반적인 형태가 아니기 때문에 이런 패킷을 차단하면 된다.

③ TCP SYN Flooding 공격은 TCP 3-way handshaking 과정을 악용한 공격이다. TCP 3-way란 SYN, SYN+ACK, ACK로 이뤄지는 연결 단계를 말하는데, 존재하지 않는 IP 주소로 위장하여 여러 곳에서 대상 시스템에 TCP SYN 요청을 보내면 대상 시스템은 SYN+ACK 응답을 한다. 정상 IP가 요청하지 않았는데 SYN+ACK를 받았으면 RST를 보내는게 일반적이지만 애초에 그런 응답을 보낼 시스템이 없으므로 한없이 기다리게 된다. 그래서 이런 의미없는 연결을 시간 제한을 둬서 차단하던가, 아니면 TCP 연결 테이블의 크기를 늘려서 가용성을 증대하는 것도 하나의 방법이다.

④ Slowloris 류의 공격에 대해서는 따로 다루기로 하고, Slowloris 공격은 HTTP request에서 개행 문자를 일부러 쓰지 않고 의미없는 매개 변수를 늘림으로서 연결을 늘어뜨리는 방법이다.

따라서 정답은 ③

'잡설' 카테고리의 다른 글

| Narcissu 1st & 2nd 한글패치 (0) | 2024.12.03 |

|---|---|

| 10.09 일기 (2) | 2024.10.09 |

| Trauma - 재조명되는 밀양 사건을 보면서 (2) | 2024.06.08 |

| 23년 5급 인공지능 해설 (1) | 2024.05.30 |

| 23년 7급 인공지능 기출 해설 (20~25번) (0) | 2024.05.24 |